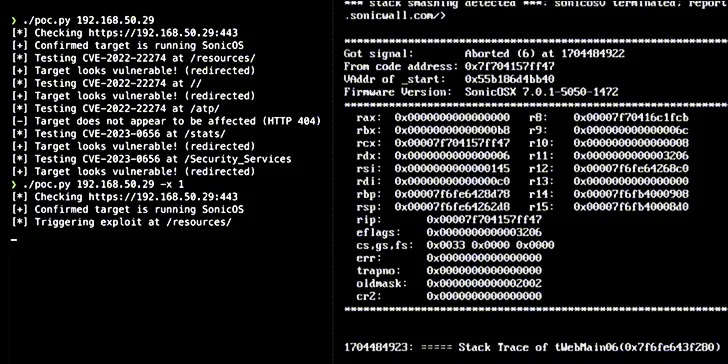

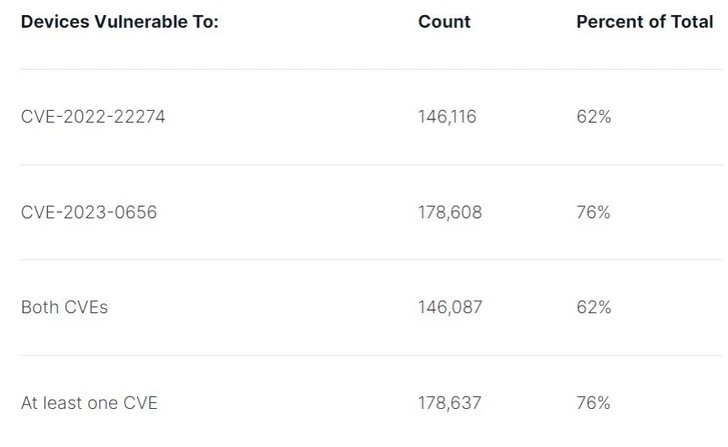

Más de 178,000 firewalls de SonicWall, expuestos a través de Internet, presentan vulnerabilidades que podrían ser explotadas para causar una denegación de servicio (DoS) y ejecución remota de código (RCE). Jon Williams, ingeniero de seguridad senior de Bishop Fox, señaló que los dos problemas son esencialmente iguales, pero son explotables en diferentes rutas HTTP URI debido a la reutilización de un patrón de código vulnerable.

Las vulnerabilidades en cuestión son las siguientes:

- CVE-2022-22274 (puntuación CVSS: 9.4): Se trata de una vulnerabilidad de desbordamiento de búfer basada en pila en SonicOS a través de una solicitud HTTP, lo que permite que un atacante remoto y no autenticado provoque una denegación de servicio (DoS) o potencialmente resulte en la ejecución de código en el firewall.

- CVE-2023-0656 (puntuación CVSS: 7.5): Esta vulnerabilidad implica un desbordamiento de búfer basado en pila en SonicOS, lo que permite que un atacante remoto no autenticado provoque DoS, lo que podría llevar a un bloqueo del sistema.

Aunque no hay informes de explotación de estas fallas en la naturaleza, el equipo de SSD Secure Disclosure publicó un PoC para CVE-2023-0656 en abril de 2023.

La empresa de ciberseguridad reveló que los actores malintencionados podrían utilizar estas vulnerabilidades como armas para provocar fallas repetidas y forzar al dispositivo a entrar en modo de mantenimiento, lo que requeriría una acción administrativa para restaurar la funcionalidad normal.

“Quizás lo más sorprendente fue el descubrimiento de que más de 146,000 dispositivos de acceso público son vulnerables a un error que se publicó hace casi dos años”, comentó Williams. Este hallazgo surge después de que watchTowr Labs descubriera múltiples vulnerabilidades de desbordamiento de búfer basadas en pila en la interfaz web de administración de SonicOS y el portal VPN SSL, las cuales podrían causar la falla del firewall.

Como medida preventiva, se recomienda actualizar a la última versión del firmware y asegurarse de que la interfaz de administración no esté expuesta a Internet.