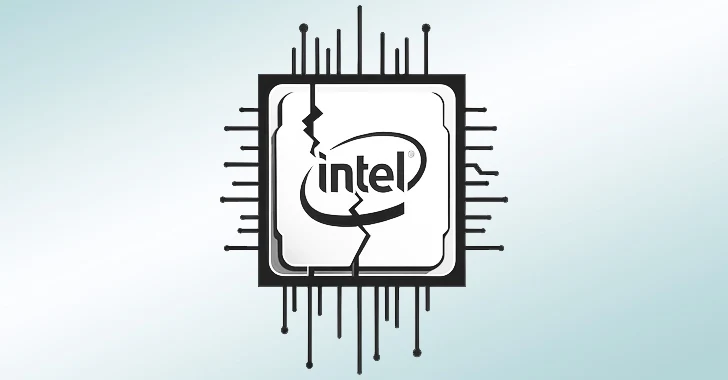

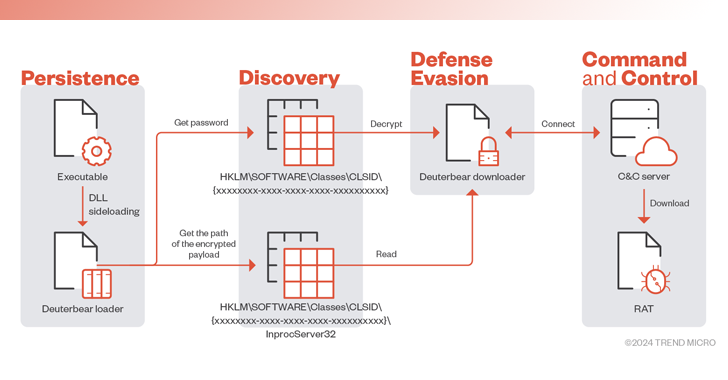

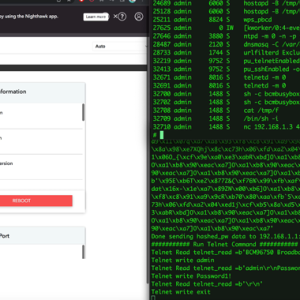

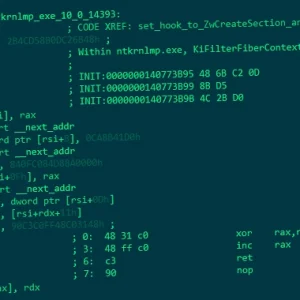

Google ha advertido sobre la vulnerabilidad de seguridad CVE-2024-7965 en Chrome, la cual está siendo activamente explotada.

Google ha revelado que una falla de seguridad, la cual fue corregida en una actualización reciente para su navegador Chrome, […]