En una advertencia reciente, Microsoft señala que los adversarios están empleando aplicaciones OAuth como una herramienta automatizada para desplegar máquinas virtuales (VM) destinadas a la minería de criptomonedas y para llevar a cabo ataques de phishing.

El equipo de Microsoft Threat Intelligence, en su análisis, destaca que “los actores de amenazas comprometen las cuentas de los usuarios para crear, modificar y asignar altos privilegios a aplicaciones OAuth, las cuales pueden ser utilizadas de manera indebida para encubrir actividades maliciosas”.

La indebida utilización de OAuth también proporciona a los actores de amenazas la capacidad de mantener acceso a las aplicaciones incluso si pierden el control de la cuenta inicialmente comprometida. OAuth, una abreviatura de Open Authorization, es un marco de autorización y delegación (a diferencia de la autenticación) que ofrece a las aplicaciones la capacidad de acceder de manera segura a información de otros sitios web sin necesidad de compartir contraseñas.

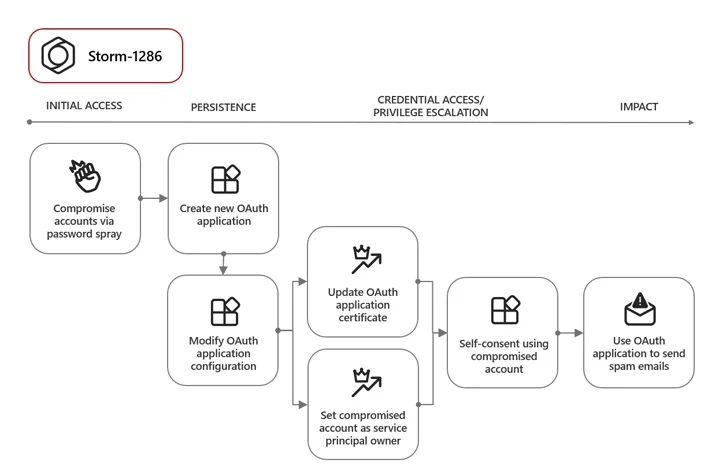

En los ataques detallados por Microsoft, se ha observado que los actores de amenazas ejecutan ataques de phishing o de pulverización de contraseñas contra cuentas insuficientemente protegidas que tienen permisos para crear o modificar aplicaciones OAuth.

En una reciente advertencia, Microsoft ha destacado que los adversarios están utilizando aplicaciones OAuth como una herramienta automatizada para implementar máquinas virtuales (VM) destinadas a la minería de criptomonedas y para llevar a cabo ataques de phishing.

Según el análisis del equipo de Microsoft Threat Intelligence, “los actores de amenazas comprometen las cuentas de los usuarios para crear, modificar y otorgar altos privilegios a aplicaciones OAuth, las cuales pueden ser empleadas de manera indebida para encubrir actividades maliciosas”.

El uso indebido de OAuth también brinda a los actores de amenazas la capacidad de mantener acceso a las aplicaciones incluso si pierden el control de la cuenta inicialmente comprometida. OAuth, abreviatura de Open Authorization, es un marco de autorización y delegación (a diferencia de la autenticación) que permite a las aplicaciones acceder de manera segura a información de otros sitios web sin la necesidad de compartir contraseñas.

En los ataques detallados por Microsoft, se observa que los actores de amenazas ejecutan ataques de phishing o de pulverización de contraseñas contra cuentas insuficientemente protegidas que tienen permisos para crear o modificar aplicaciones OAuth.

En algunos casos identificados, después de la actividad de reproducción de la cookie de sesión robada, el actor aprovechó la cuenta de usuario comprometida para llevar a cabo fraude financiero mediante el reconocimiento de compromisos comerciales por correo electrónico (BEC). Este proceso incluyó la apertura de archivos adjuntos en la aplicación web Microsoft Outlook (OWA) que contenían palabras clave específicas como ‘pago’ y ‘factura’, según informó Microsoft.

Otros escenarios detectados por el gigante tecnológico tras el robo de cookies de sesión incluyen la creación de aplicaciones OAuth con el fin de distribuir correos electrónicos de phishing y realizar actividades de spam a gran escala. Microsoft está rastreando este último comportamiento bajo el nombre de Storm-1286.

Para mitigar los riesgos asociados con tales ataques, se recomienda encarecidamente que las organizaciones implementen la autenticación multifactor (MFA), habiliten políticas de acceso condicional y realicen auditorías periódicas de las aplicaciones y los permisos otorgados.