RVTools: instalar esta herramienta popular podría comprometer tu sistema

La reconocida herramienta RVTools, ampliamente utilizada para la gestión de entornos VMware, ha sido recientemente aprovechada por actores maliciosos RVTools, […]

La reconocida herramienta RVTools, ampliamente utilizada para la gestión de entornos VMware, ha sido recientemente aprovechada por actores maliciosos RVTools, […]

Diversos grupos de ransomware han comenzado a emplear un malware denominado Skitnet en sus etapas posteriores a la explotación, con el objetivo de robar información sensible y establecer control remoto sobre los sistemas comprometidos.

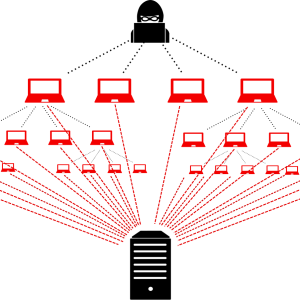

Los expertos en ciberseguridad han identificado una nueva botnet denominada HTTPBot, utilizada principalmente para atacar el sector de los videojuegos, […]

Microsoft ha reconocido la existencia de cuatro vulnerabilidades críticas en sus servicios cloud, específicamente en Azure y Power Apps. Entre […]

Se ha observado que un actor de amenazas anónimo, vinculado a China y denominado Chaya_004, explota una falla de seguridad recientemente descubierta en SAP NetWeaver.

Los cibercriminales vinculados con la familia de ransomware Qilin han empleado el malware SmokeLoader junto con un nuevo cargador en […]

Contar con muchas herramientas de ciberseguridad no garantiza protección real. Según un informe de Gartner, el 61% de los líderes […]

El CVE-2025-2082 es una vulnerabilidad crítica identificada en los vehículos Tesla Model 3, que permite a un atacante cercano ejecutar […]

El Departamento de Justicia de Estados Unidos (DoJ) informó el jueves sobre la presentación de cargos contra un ciudadano yemení de 36 años, acusado de llevar a cabo ataques con el ransomware Black Kingdom contra múltiples objetivos en todo el mundo, entre ellos empresas, instituciones educativas y hospitales en Estados Unidos.

Un año después de que Microsoft anunciara la compatibilidad con claves de acceso para cuentas de particulares, el gigante tecnológico anunció un cambio importante que obliga a quienes registren nuevas cuentas a usar el método de autenticación resistente al phishing de forma predeterminada.