Investigadores de varias universidades estadounidenses descubrieron una vulnerabilidad en Android, denominada Pixnapping, que permite a aplicaciones maliciosas robar códigos 2FA, datos de Google Maps y otra información sensible sin requerir permisos especiales.

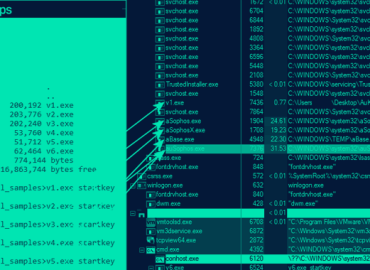

El ataque explota un canal lateral gráfico combinando las API de intenciones y la API de desenfoque de ventanas, lo que posibilita reconstruir píxel por píxel el contenido visual de otras aplicaciones, incluyendo Google Authenticator, en menos de 30 segundos.

Google asignó el identificador CVE-2025-48561 (CVSS 5.5) y publicó un parche en septiembre de 2025, aunque los investigadores reportaron una forma de eludirlo. Además, descubrieron que Pixnapping puede revelar qué apps están instaladas en el dispositivo, una falla aún sin solución.

Recomendación:

- Actualizar Android y aplicar el parche más reciente.

- Evitar instalar aplicaciones fuera de la Play Store.

- Desarrolladores: usar

FLAG_SECUREpara impedir capturas o accesos indirectos a la interfaz.

Pixnapping demuestra cómo los ataques de canal lateral basados en GPU y renderizado están desafiando el modelo de aislamiento de Android, abriendo una nueva frontera en la seguridad móvil.

fuente: thehackernews[.]com